拜登政府在2022年10月11日公布強化美國資安競爭力的策略,闡明美國未來資安發展重點,有別於過去資安多半由CISA與FBI宣布,近年來資安議題多由白宮直接傳遞。此聲明宣示美國在資安領域將由被動防禦轉為主動出擊,除了透過數位科技嚴守國家的「數位大門」,還需要從基礎建設、政府資通訊設備採購、反勒索軟體、強化制裁能力、建立國際資安標準、建立設備通用標準、培養資安人才,以及發展量子電腦等八大面向提升美國資安競爭力,包含防禦與攻擊手段。對電子業而言,這場戰爭也已經從硬體設備延伸到整個網路空間。

新興基礎建設資安布局

拜登自從上任後即積極推動基礎建設,從《美國基礎建設法案》到《降低通膨法案》,後者包含乾淨能源與電動車/相關基礎建設的投入。長久以來,美國因製造業外移、發展金融服務產業之下,對於實體基礎建設的修繕維護與興建較為不足。由於美國基礎建設多數由私人企業承包,因此若產生資安風險則後果相當嚴重,因此拜登政府將在水資源、金融、運輸、醫療等領域制定資安風險與準則,同時強化基礎設施軟體控制系統的資安功能,透過向各產業基礎建設延伸,以建立資安韌性。

除了傳統基礎建設外,如電動車相關的「新興基建」也是資安的重點,當前的汽車產業已經發展成車聯網模式,車與車之間、車與各類路側設施透過網路資料傳輸已經稀鬆平常,但這也衍生出資安問題。過去車子由於使用封閉網路,資訊並不流通,但聯網以後車內資訊上雲或進行軟體更新時就相當容易受到駭客攻擊。而被攻擊的不是僅有汽車本身,也包含協力廠商與研發單位,例如可能將病毒置入原始碼內,帶汽車上路後挑選時機啟動,透過導航或遠端入侵的方式,可能對國家交通造成嚴重傷害。對此,業者是否能建立資安偵測與回應機制,達到入侵偵測、惡意行為監控,同時整合第三方驗證單位進行聯防,都是拜登政府的關注焦點。

強化企業的資安意識

美國資安主管機關CISA針對各地方政府之已知遭攻擊漏洞清單(Known Exploited Vulnerabilities, KEV)進行漏洞修補。除這些被動措施外,美國政府也要求所有聯邦機構的網路安全策略都應轉移到零信任架構(Zero Trust Architecture),並在2024年9月30日前符合特定資安標準。這項由美國行政管理和預算局(OMB)在2022年1月提出的策略,指出政府不能依賴傳統邊界防禦作法,而是要遷移到零信任的架構下,執行身分辨識與多因素認證,避免駭客取得使用者帳號後展開攻擊。

在政府投入數位轉型,開始採用雲端、軟體即服務(SaaS)、機器人流程自動化(RPA),造成當前系統生態變得更為複雜,隨著攻擊範疇擴大,過去以防堵為導向的方式正逐漸失去效用。取而代之的是整合多種技術的零信任策略,如多重要素身分驗證(Multi-Factor Authentication, MFA)、身分與存取管理(Identity and Access Management, IAM)、特權存取管理(Privileged Access Management, PAM)及網路分區隔離等,使得在零信任的框架下,由軟體定義的疆界讓人類與非人類存取資料,各聯邦政府機構系統相互隔離、應用程式同時經內外部測試後再交付給使用者,這也成為美國政府提倡資安措施的主流作法。

美國政府也開始要求各產業開始重視資安防護能力,有別於過去企業自行處理資安問題,這次規模不同以往,是由白宮直接呼籲企業執行,並給出八大建議,包含多重要素身分驗證、部署現代資安工具、漏洞修補與密碼變更、資料妥善備份、資安事件演練、強化資料加密、培養資安意識文化、與執法當局密切合作等。可看到多重要素身分驗證已經被列為國安級措施,亦可了解白宮強調「事前預防」勝於「事後處理」。此外,白宮也呼籲科技業者在設計軟體產品之前應做好資安規畫,例如程式碼撰寫與軟體開發流程都須納入資安因素,同時也需要掌握自動化安全測試與程式碼來源,最後更透過「EO 14028行政命令」要求聯邦政府採購的軟體與系統皆必須在其設計和部署方式上滿足安全標準,促使資安的供給與需求方協力配合,一個由國家推動的資安網逐漸成形。

建立完整資安人才供需

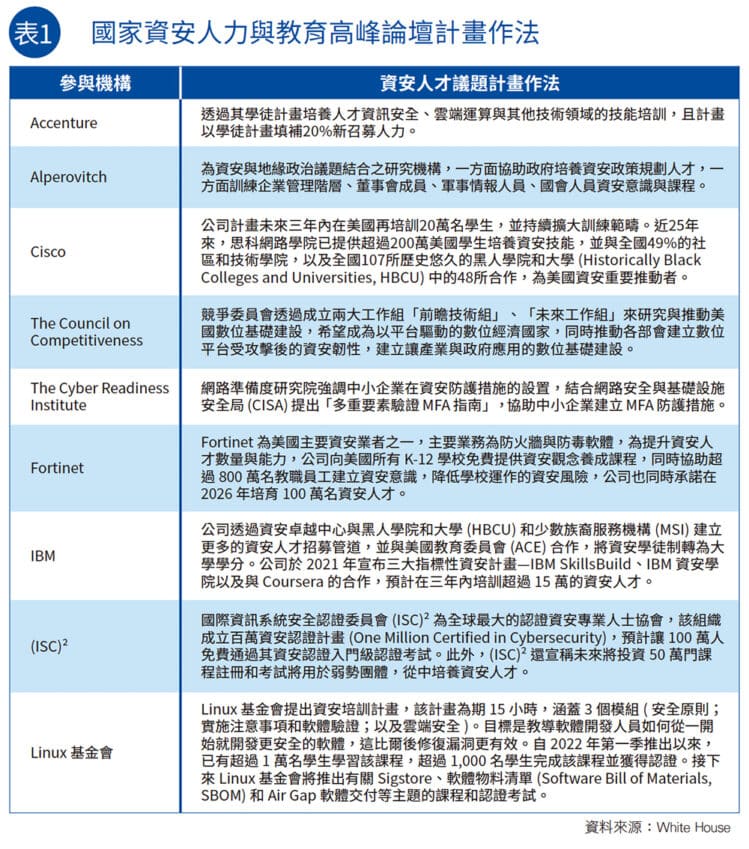

無論是服務業、製造業乃至政府,目前對資安人才的需求皆相當高,為此,白宮舉辦《國家資安人力與教育高峰論壇》(National Cyber Workforce and Education Summit),參與者紛紛透過行動支持相關人才發展(表1)。

供應鏈成為製造業資安的重要議題

目前建立韌性供應鏈已經是全球各產業管理階層積極開展的策略,希望企業在面對重大突發事件衝擊時,能夠藉由快速資源整合、供應鏈上中下游夥伴協作而彈性應對衝擊,促使企業能在短時間內迅速轉向其他替代方案。例如移轉生產基地或尋找替代市場,將突發事件引發之風險降至最低,甚至快速恢復原先的營運狀態。

在建立韌性供應鏈的過程中,「備援能力」更顯重要,所謂備援能力指企業透過即時反應機制,在遭遇衝擊時能夠自主分散生產、部署倉儲據點或預先尋找其他替代料源,同能夠快速計畫第二、第三個替代生產基地,透過智慧系統來整合物流、人流、資訊流、金流等項目,提升預測與反應能力。在備援能力的條件下,企業面對風險的回應速度應愈快愈好,例如建立供應鏈資訊串連機制,一旦風險發生,即可透過資訊共享在最短時間掌握風險,同時啟動相關避險措施。

因此,企業要進行如此龐大的布局,除了需要精準的資訊與市場評估外,尚需要前瞻技術與數位平台輔助,協助企業在遷移產能時維持敏捷行動能力。由於產能遷移需要數年時間,因此當中若發生其他黑天鵝或灰犀牛事件時,企業相當需要數位科技進行營運協調。而無論是建立韌性供應鏈、推動數位轉型,或是打造淨零碳排生態系,都需要使用大量的資料。以製造業為例,業者在快速擴張市場時面臨短時間內大數據增加,如何整合跨製程、跨產品線、跨地域客戶群的資料,以達到資料洞察及改善品管,便涉及資料標準和資料溯源,這些龐大的資料基礎建設,與衍生出來的資安挑戰,便成為企業下個關鍵競爭力主戰場。

根據Cybersecurity Ventures調查,2021年全球網路犯罪造成的經濟損失總計6.1兆美元。預計在2025年該數字將達到10.5兆美元。過去製造業策略重心在產線產能,設備/產線人員數較高,而資訊人員數則較缺乏。甚至部分資訊人員身兼資安人員職責,在人力與能力都缺乏下,專責的資安團隊來維運公司資安治理策略難以預見。根據統計,企業對於資安部署高達80%以上僅以防火牆、端點安全防護為主,多數企業其他資安產品幾乎不考慮,加上資安投資的報酬率難以量化,企業管理階層內部資安意識尚待加強,由於對軟體的陌生,在經常性提案採購的資安設備或解決方案多視為費用,甚至不必要支出,導致長期下來資安防禦能量不足,影響到供應鏈的穩定性。

台灣製造業更應注意地緣政經下的資安風險

根據TXOne Networks調查指出,在2021年,61%的高科技製造業與15%傳統製造業為目標式勒索的攻擊對象,當中48%是零組件供應商,24%為代工業者,足見製造業者受資安威脅之嚴重性。企業導入智慧製造,利用先進製造技術和物聯網、大數據、雲端運算和人工智慧,透過資料及科學的方法,除了讓生產管理更精準,更需要最小化資安攻擊可能性,以降低損害產生。確實,企業過去從單機設備進入到聯網時代後,面臨舊有設備未更新、威脅擴散難以即時察覺、維運人員短缺、幽靈設備管理不易、資料不安全存取與協定等,著實影響業者的員工、設備、環境的安全,對企業的營運穩定度、商譽,乃至整體形象。